Het cybersecurity nieuws van het weekend is het misbruik van oud VMWare ESXi-lek door ransomware. Een lek wat al bijna twee jaar bekend is wordt nu actief gebruikt door een groep hackers. Door middel van ransomware te injecteren lopen tal van organisaties nu vast in de cybermodder. Waarom wordt een lek zoals deze niet tijdig gepatched?

Hackers proberen steeds meer systemen te kraken door middel van bekende lekken. Een lek is een kwetsbaarheid in een computerprogramma of systeem waarmee een aanvaller toegang kan krijgen en bepaalde functies kan uitvoeren. Dit kan ernstige gevolgen hebben voor de veiligheid en privacy van de gebruikers.

Het Nationaal Cyber Security Cerntrum (NCSC) waarschuwt organisaties en bedrijven voor actief misbruik van een oude vulnerability in VMWare ESXi bij ransomware-aanvallen. Het NCSC brengt vrijwel dagelijks beveiligingsadviezen uit over kwetsbaarheden in allerlei software, maar komt zelden met aparte waarschuwingen voor actief aangevallen beveiligingslekken.

In februari 2021 (twee jaar geleden!) kwam VMWare met beveiligingsupdates voor meerdere vulnerabilities, waaronder CVE-2021-21974. Via dit lek kan een aanvaller op afstand code op de ESXi-servers uitvoeren. Gisteren meldde CERT-FR dat aanvallers nu van deze kwetsbaarheid misbruik maken om ransomware uit te rollen. Er zijn al verschillende meldingen van organisaties die getroffen zijn door ransomware. Aanleiding voor het NCSC om de waarschuwing door te zetten en Nederlandse organisaties op te roepen hun ESXi-systemen te patchen.

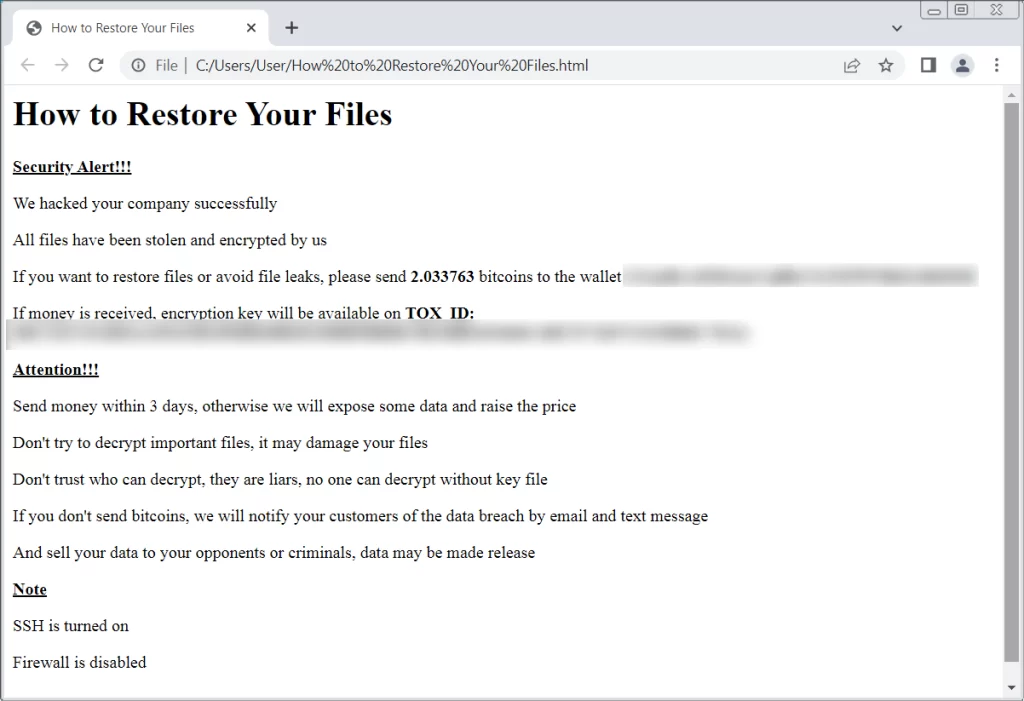

Zie hier een screenshot van de ransomware note. (ESXiArgs ransom note (BleepingComputer)

Hoewel het lek is gerepareerd met een software update, blijkt dat hackers nog steeds in staat zijn om het lek te misbruiken. De technieken die hiervoor worden gebruikt, zijn meestal gericht op het verzamelen van informatie zoals inloggegevens en andere persoonlijke informatie. Ook kunnen ze gebruik maken van de kwetsbaarheid om malware te installeren en hun toegang te verlenen tot gegevens die op het netwerk zijn opgeslagen.

De gevaren van dit lek zijn groot. Als het lek wordt misbruikt, kan de hacker toegang krijgen tot vertrouwelijke gegevens, zoals financiële gegevens en bedrijfsgeheimen. Ook kunnen ze malware installeren die hun toegang vergemakkelijkt tot andere systemen en netwerken.

Om te voorkomen dat het lek wordt misbruikt, moeten bedrijven en particulieren hun systemen up-to-date houden met de laatste patches en updates voor hun software. Er zijn ook verschillende tools beschikbaar die bedrijven en particulieren kunnen gebruiken om te controleren of hun systemen nog steeds kwetsbaar zijn voor dit lek. Als er problemen worden gedetecteerd, moet deze onmiddellijk worden opgelost door de juiste patches en updates te installeren.

Om ervoor te zorgen dat systemen niet kwetsbaar zijn voor dit lek, zijn er ook verschillende best practices die bedrijven en particulieren kunnen volgen. Ze moeten bijvoorbeeld software regelmatig updaten, goede antivirusprogramma’s installeren en sterk wachtwoordbeleid toepassen. Daarnaast moet er goed op gelet worden dat er geen onbekende apparaten of software wordt geïnstalleerd op het systeem.

Heb jij vragen over patches, back-ups, bekende kwetsbaarheden, een klein vraagje of jouw complete IT omgeving checken? Neem dan snel contact met ons op!